odvirovani

archiv

falešný email - požadavek o strhnutí z vašeho účtu neuhrazených včas splátek

Další vlna podvodných mailů tentokráte na téma: požadavek o strhnutí z vašeho účtu neuhrazených včas splátek.

Vir se skrývá v příloze a tak samozřejmě neotvírat.

Text podvodného emailu:

Dobrý den, vážený kliente

S politováním Vám oznamujeme že banka obdržela od společností MICHAEL, spol. s r.o. u které jste dřív nakoupil na splátky následující zboží

=========

Adaptec ASC-29160 Single, Ultra 160 Wide SCSI, bílá: 1 x 3 906,00 Kč =3 906,00 Kč SONY DSC-P93/S Cyber-shot 5,09 mil. stříbrný, bílá: 1 x 9 425,00 Kč =9 425,00 Kč INTEL ALIEF Xeon 800Mhz FSB, Serial ATA RAID, DDR2-400, SE7520AF2, bílá: 1 x 22 789,00 Kč =22 789,00 Kč =========

požadavek o strhnutí z vašeho účtu neuhrazených včas splátek.

Informujeme Vás o tom že podle znění ustanovení § 565 zákona 89/2012 Sb., obč. Zák., dlužník ztratí veškeré výhody splátek v případě, že dohodnutou splátku neuhradí řádně a včas ,tj. v době její splatnosti. Je-li dlužník v prodlení s úhradou dohodnuté splátky v den její splatnosti, může věřitel v souladu s ustanovením § 565 věty druhé obč. zák. žádat o zaplacení celé pohledávky do splatnosti nejblíže příští splátky, aniž by bylo rozhodné, zda dlužník splátku, se kterou byl v prodlení, po její splatnosti uhradil.

Ve smyslu zákona 89/2012 Sb., obč. Zák. a na základě smluvního ujednání mezi prodejcem a kupujícím má věřitel nárok na strhnutí dlužné částky bezprostředně z účtu dlužníka.

Pokud během následujících 14 pracovních dnů neobdržíme od prodejce potvrzení o jakékoliv formě vyrovnaní případně prodloužení dlužných splátek, musí banka dle výšeuvedeného odůvodnění učinit tak že dlužná částka bude shrnuta z vašeho bankovního účtu ve prospěch prodejce.

V proloženém souboru zasíláme Vám kopie požadavku o strhnutí z bankovního účtu k nahlédnutí.

S pozdravem

Ludek Kachyna

+420 608 676 184

Přemysl Hradec - www.odvirovani.cz - 09.02.2015

Mám prý zaplatit BTC :)

Zaplať 0.17 Bitcoinu (BTC) jinak podnikneme útok na tvou síť pomoci masivního DDDoS útoku

Sestřelíme jakoukoliv stránku na české a zahraniční doméně !dokážeme projit pres CloudFlare za pomoci serveru a botnetu uvnitř ČR

Pokud nezaplatíš vykucháme tvoji síť..Maš pouze 5 dnu do zaplaceni na účet Bitcoin 14KmxKrAUJFMaL1S9tv22xiuJFpdCvrp5X

Zaplať a bude tvá ip adresa odstraněna ze seznamu zname tvou ip a email

- ukradneme tvoji identitu

- napadneme síť

- zneužijeme tvoje data z pc

TeaMp0isoN

Metasploit Hackers

Russian666

Fuck you lamers CSIRT.CZ

pokud nezaplatíš na účet bitcoin 14KmxKrAUJFMaL1S9tv22xiuJFpdCvrp5X (0.17 Bitcoin (BTC)) neprestaneme_

začneme když to nebudeš čekat.

nakoupíš bitcoin tady _-- http://www.firstbitcoin.cz/

vždy vyhrajeme ať chceš nebo ne

We Are Anonymous We are legion We don't forgive We don't forget..

obchodní návrh - reálná ukázka nigerijského emailu

OBCHODNÍ NÁVRH

Já používám toto médium k zasílání informací o transakci za prevod ve výši $ 21500000 (Dvacet jeden milion pet set tisíc dolaru) v mé bance v Cíne vás jako prijímac. Bude to 100% bezpecný, nebot financní úredník zemrelého zákazníka.

Obratte se prosím na muj soukromý e-mail níže pro prípadné dotazy a další informace.

S pozdravem,

Chin zpíval

e-mail: chinsang16@gmail.com

falešný email potvrzení či platba objednávky u obchody24.cz

Další vlna podvodných emailů je zde: potvrzení a nebo platba objednávky od obchody24.cz.

Email sděluje toto: "Platba objednávky #I802B678F368104 Vážená paní, vážený pane,

děkujeme za projevenou důvěru v internetové obchody obchody24.cz.

Tímto emailem potvrzujeme, že jsme v pořádku přijali vaši objednávku."

Dále pak obsahuje nějakou kontaktní osobu a objednanou věc (já "dostal" fotoaparát SONY DSC-T1 Cyber-shot za 11 189,00 Kč).

Cílem tototo podvodného emailu není nějaká platba, ale rozkliknutí přílohy check28F20DE.zip 138 B.

Zde se potom může na počítači uživatele spustit škodlivý kód a začít blokovat windows či šifrovat soubory a nebo si stáhnou další havěť tatd...

Zatím není přesně jasné o co tomuto falešnému emailu z obchody24.cz jde, rozhodně to nezkoušejte !!!!

Obchody24.cz z této situace samozřejmě radost nemají a již mají na svých stránkách umístěno varování.

Přemysl Hradec - www.odvirovani.cz - 12.01.2015

Falešné faktury od FORPSI

Falešné faktury FORPSI

V současné době jsou pod jménem FORPSI doručovány PODVODNÉ proforma faktury za prodloužení domén.

Tyto faktury prosíme NEPLAŤTE - na fakturách je uvedeno podvodné číslo bankovního účtu!

Společnost Forpsi má účet pouze u RAIFFEISENBANKY. V zasílaných spamech je uvedena AIR BANKA a cizí variabilní symbol.

ČSOB vám zablokovala účet!

ČSOB vám zablokovala účet!

Ale ne, nezablokovala. Jen se vaše emailová schránka stala cílem kyberkriminálníků. Dříve byly tyto útoky cíleny především na bohaté američany, pak se přešlo na bohaté západoevropany a před časem se tyto útoky začínaly objevovat i u nás. Jestli to máme brát pozitivně, tj. že se máme tak dobře, že stojíme za oškubání, nebo negativně, že Západ už nemá peníze, to nemám ponětí. První útoky na české uživatele byly phishing (rhybařící) útoky na Českou spořitelnu, minulý týden se pak objevilo i ransomware s varováním české policie, nyní tedy přišla řada na ČSOB.

Předměty emailů jsou tyto:

- Vas uCet u CSOB byl doCasne zablokovan

- Vase platba v ramci CSOBu nemuze byt dokonCena

- Vas uCet u CSOB byl doCasne zablokovan

- Vase platba v systemu CSOB byla doCasne zablokovana

- CSOB: Vase platba nemuze byt zpracovana

Mohou dorazit i jiné, podobné předměty. Text je ve všech případech stejný:

Vážený kliente,

obrací se na Vás služba zpracování plateb ČSOB.

Vaše žádost o provedení platby byla přijata, ale bohužel nemá ČSOB v současné době možnost ji zpracovat.

Důvod – nesprávné údaje v platebním příkazu.

Prosím, zkontrolujte údaje v podané žádosti. <- zde je odkaz na stránku se škodlivým kódem

Do té doby, než budou údaje opraveny, se budou finanční prostředky nacházet ve ‘zmrazeném’ stavu.

Po opravení údajů v platebním příkazu budou finanční prostředky odeslány do 10 minut.

S úctou

Služba zpracování plateb ČSOB

Varovný příznak je především to, že odesílatelem není ČSOB a dále to, že daný odkaz vede na řadu napadených serverů, které nemají s ČSOB nic společného. V tomto případě se na daných odkazech nenachází pokus o získání přihlašujících údajů (rhybaření); na napadené stránce je krátké přesměrování na server útočníka, kde je nainstalován BlackHole2 exploit kit, který pak dále instaluje škodlivý kód podle volby útočníka.

Jak se před takovýmto útokem chránit?

Odpověď není úplně jednoduchá, protože jako uživatelé jsme naučeni relativně bezmyšlenkovitě dělat to, co nám mail radí. Například já mám ve své schránce hned vedle email od ČSOB, který obsahuje přímo klikatelné odkazy vybízející ke kliknutí a rozpoznat předem, zda daný odkaz vede tam, kam má, není snadné.

Několik málo rad by mohlo být:

- kontrolujte odesílatele – u těchto emailů je viditelně špatně nastavený

- pokuste se najetím myši nad odkaz zjistit, zda vede na předpokládané místo

- posilujte paměť – vzpomeňte si, zda je toto vůbec vaše banka, nebo zda jste prováděli nějaké činnosti, které email zmiňuje

- nesdělujte žádné údaje, když nemáte zajištěnu bezpečnost transakce – modrý nebo zelený adresní proužek prohlížeče s doménou vaší banky

- úplně nejbezpečnější je neklikat na odkaz v mailu v citlivých záležitostech. Najet do prohlížeče a vypsat adresu homebankingu ručně vám může zachránit účet.

- a samozřejmě – mějte nainstalován antivirový program, který by vás měl proti danému útoku ochránit

Exekuční příkaz vir

EXEKUČNÍ PŘÍKAZ

V současné době je hodně rozšířený nevyžádaný email s nebezpečnou přílohou.

Email se tváří jako exekuční příkaz a v příloze se ukrývá trojský kůň FakeAlert.

FakeAlert je název dle AVG a každá antivirová společnost ho nazývá jinak viz níže.

Samozřejmě nic neplatit a hlavně neotvírat přílohu (pokud ji přeci jenom otevřete tak se v žádném případě nepřihlašujte k bance !!!! bez důkladného otestování aktualizovaným antivirovým programem).

Soudní exekutor JUDr. Dohnal, Antonín, Exekutorský úřad Jeseník mesto, IČ 48321732, se sídlem Otakara Březiny 108, 372 01 Jeseník pověřený provedením exekuce: č.j. 24 EXE 142/2014 -11, a ustanovení: Příkaz č.j. 074934/2014-250/Čen/G V.vyř., vás ve smyslu §46 odst. 6 z. č. 120/2001 Sb. (exekuční řád) v platném znění vyzývá k splnění označených povinností, které ukládá ustanovení, jakož i povinnosti uhradit náklady na nařízení exekuce a odměnu soudního exekutora, stejně ták, jako zálohu na náklady exekuce a odměnu soudního exekutora:

Peněžitý nárok oprávněného včetně nákladu k dnešnímu dni: 7 181,00 Kč Záloha na odměnu exekutora (peněžité plnění): 1 471,00 Kč včetně DPH 21% Náklady exekuce paušálem: 5 307,00 Kč včetně DPH 21%

Pro splnění všech povinností je třeba uhradit na účet soudního exekutora (č.ú. 881651837/5300, variabilní symbol 55785239, ČSOB a.s.), ve lhůtě 15 dnů od doručení této výzvy 13 959,00 Kč

Nebude-li uvedená částka uhrazena ve lhůtě 15 dnů od doručení této výzvy, bude i provedena exekuce majetku a/nebo zablokován bankovní účet povinného ve smyslu § 44a odst. 1 EŘ a podle § 47 odst. 4 EŘ. Až do okamžiku vymožení povinnosti.

Příkaz k úhradě, vyrozumění o zahájení exekuce a vypučet povinnosti najdete v přiložených souborech.

Za správnost vyhotovení Barbora Pavlišová

různé názvy dle antivirů:

AVG FakeAlert

Ad-Aware Trojan.Downloader.JQVS

Avast Win32:Agent-ATXO [Trj]

BitDefender Trojan.Downloader.JQVS

ClamAV Win.Trojan.Downloader-62657

Commtouch W32/Downloader.CHMO-0627

ESET-NOD32 Win32/TrojanDownloader.Elenoocka.A

Emsisoft Trojan.Downloader.JQVS (B)

F-Prot W32/Downldr2.IZNR

F-Secure Trojan.Downloader.JQVS

Ikarus Trojan-Spy.Banker.DoDaaC

Kaspersky Trojan-Downloader.Win32.Cabart.ebf

Malwarebytes Spyware.Zbot.VXGen

MicroWorld-eScan Trojan.Downloader.JQVS

NANO-Antivirus Trojan.Win32.Cabart.dchuvk

Sophos Troj/Agent-AHXD

VIPRE Trojan.Win32.Generic!BT

Stará bezpečnostní chyba ohrožuje stovky milionů počítačů s operačním systémem Unix, Linux či OS X.

Bezpečnostní experti objevili v unixových operačních systémech chybu v příkazovém řádku Bash, která umožní ovládnout téměř libovolné zařízení. Chybě se přezdívá Shellshock a podle odborníků je nebezpečnější, než chyba HeartBleed, o které se hovořilo před nějakou dobou...

Rozdíl nebezpečnosti Shellshockuk oproti HeartBleedu spočívá zejména v tom, že Heartbleed umožnil "jen získávání informací o uživateli", kdežto Shellshock umožní ovládnout kompromitované zařízení. Heartbleed podle odhadů ohrožoval asi půl milionu zařízení, ale Shellshock ohrožuje až půl miliardy zařízení!! Problém je o to větší, že se chyba týká i počítačů s operačním systémem Apple OS X, který je rovněž velice rozšířený.

Jste součástí botnetu GameOver Zeus ???

Jste součástí botnetu GameOver Zeus ??? - zde stačí navštívit odkaz a dozvíte se.

Jste součástí botnetu GameOver Zeus ???

FWD: Váš email vyhrál $1. 5M a vstup do Spojených států

Tak tu máme další podvodný email a předmětem:

FWD: Váš email vyhrál $1. 5M a vstup do Spojených států

W dniu 2014-05-08 19:18:32 użytkownik jarvis.kosowan509 <jarvis.kosowan509@onet.pl> napisał:

Národní loterie111 Massachusetts Avenue NWPrvní patro ( MS 2180 )Washington DC 20529-2180( Zákaznický servis ) OZNÁMENÍ DESKPozor : Email Majitel účtu ,Blahopřejeme ! Blahopřejeme ! Jsme šťastně oznámit vám remízu ( # 1398 ) z USA mezinárodních loterních , on-line propagace loterie se konala ve Washingtonu dne 30.dubna 2014 Váš aktivní e - mailová adresa připojené k World Wide Web v počítači číslo generované lístek : . B556075454133 s referenčním číslem UK / JA2CT-110P/10 a sériové číslo US5365 / 3 , číslo šarže XA87 - 2PY , kreslil šťastná čísla : 01-05-09-27-42-45 Bonus 21 To následně vyhrála v loterii vám v první kategorii , tj. shoduje se . 6. šťastná čísla Plus .Ty byly proto přiděleno požadovat celkovou sumu $ 1.5M ( jeden milion pět set tisíc dolarů ) v hotovosti jako připsána na soubor # USPC/9080144308/07 .Používané Všechny World Wide Web platné e-mailové adresy / účastníci pro on-line e-mailovou verzi byly vybrány náhodně prostřednictvím počítačového vylosuje z World Wide Web stránek prostřednictvím počítačového systému čerpat a extrahuje z více než 100.000 svazy, sdružení a právnických osob , které jsou členy Národní loterie a jsou uvedeny on-line . Toto Online podpora probíhá přes virtuální jízdenky Bi - ročně . Vezměte prosím na vědomí , že váš šťastný vítězný soubor a rezervací vstupenek a číslo spadá do našeho amerického brožura reprezentativní kanceláře ve Washingtonu , jak je uvedeno v hlasování hrál kuponu . Vzhledem k tomu , vaše $ 1.5M by být propuštěn na vás, naše platební oddělení v USA .Kontaktujte naše fiduciární agenti okamžitě zahájit vydáním svého výhra v loterii . Z bezpečnostních důvodů se doporučuje , aby se svou vítěznou důvěrné informace do vašeho tvrzení je zpracována a vaše peníze poukázány na vás , co volba Chcete-li vznést nárok na své ceny . Preventivní opatření k zamezení dvojího tvrzením a neopodstatněné zneužívání tohoto programu jsou na místě . Prosím, být varováni !Chcete-li soubor pro vaše tvrzení , prosím, kontaktujte naše fiduciární zástupce s ??kontaktními údaji níže .USA loterie Správcovské zmocněnci:MR JARVIS KOSOWANZahraniční Service ManagerE-mail : jarviskosowan@aol.comTel : 001 855-255-0760Fax : 001 206-666-3105****

Laskavě nezapomeňte uvést vaše referenční číslo a čísla šarže spolu s následujícími údaji :

JMÉNO : .........Adresa bydliště : ........EMAIL : ..........ZEMĚ : ..........MOBILNÍ TELEFONVĚK : .......Pohlaví; ........ZAMĚSTNÁNÍ / POLOHA : ......" Neodpovídejte zpět na adresu odesílatele nebo e-mailovou adresu zdrojové , je odeslána prostřednictvím počítačové virtuální pomoc pro odpověď nebude číst moje člověka , ale počítač " Proto musíte obrátit na fiduciární prostředky , faxem nebo e-mailovou adresu uvedenou výše " ( jarviskosowan @ aol.com )S pozdravem ,Lisa Breck . Online koordinátorUSA mezinárodních loterníchCopyright ( c ) 1994 - 2013USA loterie International Promotion sroVšechna práva vyhrazena . Podmínky služby - Orientační 77635 476378 255667460

FWD: Váš email vyhrál $1. 5M a vstup do Spojených států

Výše pohledávky na vašem účtu

Masivně se začíná poštou šířit podvodný email o jakémsi dluhu a možnosti ho uhradit.

Jako příloha je připojena zazipovaná smlouva a to bude onen problém.

Příloha neobsahuje smlouvu, ale nějaký exe soubor co se snaží spojit se srverem a stahnout další havěť.

V žádném případě přílohu neotevírat a rovnou celý email VYMAZAT !!!!!

zde je text emailu:

Vážený zákazníku,

Jsme velmi rádi, že jste vyuziváli produktu z naší banky.

Dovolujéme Vás upozornit, že k 25.04.2014 dlužné částky na osobní účet ve vysi #316934196755061 8851.97 Kč. Nabízíme vám dobrovolně uhradit pohledávku v plné výši do 19.05.2014.

Dobrovolné uhrazeni pohledávky a dodrženi smlouvy #F2470CF1227289843 umožňuje Vám:

1) Dodržet pozitivní úvěrovou historii

2) Vyhnout se soudním sporům, placení poplatků a jiných soudních nákladů.

V případě prodlení uhrady pohledávky 8851.97 Kč v souladu s platnými právními předpisy, jsme oprávněni zahájit právní sankci na základe pohledávky.

Kopie smlouvy a platební údaje jsou připojeny k tomuto dopisu jako soubor "smlouva_F2470CF1227289843.zip"

S pozdravem,

Vedoucí odboru vymahani pohledávek

Carolina Seznam

+420 608 707 906

Přemysl Hradec - www.odvirovani.cz - 28.4.2014

Výše pohledávky na vašem účtu

Hackeři napadli web UniCredit Bank. Administrátor měl heslo Banka123

Web UniCredit Bank napaden

Hackeři v pondělí napadli web UniCredit Bank. Uvedl to server Živě.cz. Útok ale zřejmě nesouvisel se sérií napadení českých webů z minulých dní, byl proveden jiným způsobem. Na rozdíl od předchozích útoků hackeři web nezahltili. Údajně jim pomohlo slabé heslo administrátora stránek, které znělo "Banka123". Na web banky hackeři vyvěsili své prohlášení, stránky vypadly jen na pět minut, píše server.

K akci se přihlásila skupina Czechurity. Hackeři podle serveru umístili na stránky banky nápis "Unicreditgang: Vítejte na nových stránkách. S lítostí musíme oznámit, že se nám veškeré vaše peníze někam ztratily." Nyní už web funguje normálně.

"Žádné další systémy, jako třeba e-banking, napadeny nebyly," řekl serveru mluvčí banky Petr Plocek.

Na napadeném webu hackeři oznámili, že zveřejní další informace. V minulosti skupina Czechurity zveřejnila například seznam zákazníků firmy CS Link, píše Živě.cz.

Vpravo je vidět normální podoba stránek Unicredit a pod ní ta "vylepšená".

INF/Autorun vládne světu již pět měsíců, HTML/ScrInject.B nejrozšířenější Evropě

Již pět měsíců nepřetržitě vévodí seznamu celosvětových počítačových hrozeb škodlivý kód INF/Autorun – v září představovala míra jeho infekce 4,87 %.

V evropském žebříčku se umístil INF/Autorun s podílem 3,53 % na třetím místě. Pravidelné statistiky počítačových hrozeb ESET Live Grid, které využívají data o malware od uživatelů řešení ESET z celého světa, zařadily na druhou pozici ve světě hrozbu HTML/SCrInject.B, která v Evropě vede s 5,20 %. Malware HTML/Iframe.B obsadil třetí příčku globálně s podílem 3,62 %, v Evropě skončil na „stříbrné“ pozici s mírou infekce 3,76 %.

INF/Autorun představuje různé druhy malwaru využívající jako cestu k napadení počítače soubor autorun.inf. Tento soubor obsahuje příkaz k automatickému spuštění aplikace po připojení externího média (nejčastěji USB flash disku) k počítači s operačním systémem Windows. HTML/ScrInject.B je generická detekce webových HTML stránek obsahující falešný script nebo iframe tag, který automaticky přesměruje uživatele ke stahování škodlivého kódu. HTML/Iframe.B označuje generické detekce škodlivých iframe tagů vložených do HTML stránek, které přesměrovávají prohlížeč na specifickou URL adresu obsahující škodlivý software. Více informací o kybernetických hrozbách najdete na ESET Threat Blog a ESET.com.

Pozor na hru Bag Piggies

Pozor na hru Bag Piggies

Herní studio Rovio nedávno vypustilo svůj další herní hit, arkádovou hříčku Bad Piggies, která hodlá následovat úspěch Angry Birds. Zatímco mobilní verze her jsou v současné době mimo nebezpečí, musíte dávat pozor, jako verzi instalujete v internetovém prohlížeči Chrome.

Jak hlásí bezpečností firma Barracuda Networks, v online obchodě Chrome je k nalezení celá řada alternativ k oficiální aplikaci Bad Piggies a na první pohled nevzbuzují podezření. Jak však můžete vidět na obrázku níže, při stažení vás aplikace žádá o „přístup k vašim datům na všech webech“, což nemá mít s videohrou nic společného.

Zatímco na první pohled se jedná pouze o adware, který vám na mnohé známé weby naháže reklamu a další nepotřebný odpad, jádro problému je trochu jinde. Povolením přístupu totiž dáváte teoreticky vývojáři přístup k mnoha osobním informací, které se na internetu mohou nacházet, včetně čísel kreditních karet, emailových adres a jiných choulostivých dat. Při stahování tedy dávejte pozor na vyskakující okna a zprávy, které obsahují.

Kaspersky Lab představil Internet Security 2013

Kaspersky Lab představil Internet Security 2013, blíží se i česká lokalizace.

Společnost Kaspersky Lab představila na tiskové konferenci v Praze nejnovější verzi svých vlajkových produktů – komplexní ochranu Kaspersky Internet Security 2013 a antivirový software Kaspersky Anti-Virus 2013. Co je vylepšeno a kdy bude čeština?

Kaspersky Internet Security 2013 a antivirový software Kaspersky Anti-Virus 2013 disponují vylepšeným rozhraním a novými technologiemi. Kaspersky se zaměřil především na on-line peněžní transakce, ale i rodičovskou ochranu.

Oba produkty jsou kompatibilní s Windows 8. České lokalizace programů budou k dispozici v polovině září na webu Kaspersky Lab. Lokalizaci krabic můžete čekat na přelomu září a října. Překlad Kaspersky Endpoint Security pro firmy by se pak měl objevit začátkem roku 2013.

Technologie Automatic Exploit Prevention v Internet Security a Anti-Virus 2013 chrání před zneužitím zero-day zranitelností a „drive-by download“ útokům, kdy je uživatel infikován už při návštěvě určité webové stránky

Na základě zkušeností Kaspersky Lab v bezpečnosti IT technologie dokáže rozeznat neautorizovanou aktivitu, aniž by zablokovala činnost ohroženého programu jako je třeba webový prohlížeč, prohlížeč dokumentů, apod.

Peníze jsou až na prvním místě

Technologie Safe Money obsahuje sadu obranných metod pro situace, kdy zacházíte s penězi on-line (nakupování na internetu, práce s platebními systémy nebo přístup do internetového bankovnictví).

Vylepšená ochrana bankovních operací automaticky zapne mód zvláštního „bezpečného webového prohlížeče“ při návštěvě bankovních stránek, tím izoluje platební operace od dalších on-line aktivit a zabezpečí, aby transakce nebyla monitorována, uvádí výrobce.

Safe Money také kontroluje autentičnost samotné platební webové stránky, aby zajistila, že stránka není napadená nebo falešná. V testu organizace Matousec.com aplikace Safe Money uspěla jako jediná ve všech 15 zkoušených bodech.

Zabezpečení před přečtením hesel keyloggerem zajišťuje virtuální klávesnice a nástroj Secure Keyboard. Nové produkty jsou také vybaveny anti-phishingovým modulem s automatickou aktualizací a vylepšenou heuristickou detekcí stránek. Kaspersky Internet Security 2013 obsahuje navíc novou ochranu proti spamům.

Vylepšená rodičovská ochrana umožňuje správci zakázat ostatním uživatelům přístup na vybrané weby, nebo zadávání a odesílání určitých dat (např. číslo platební karty). Kompletní reportování pak zobrazí přehled pokusů o porušení pravidel v čase.

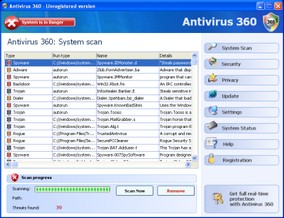

Pokuta za podvodný antivirus

Americký federální soud udělil pokutu 163 milionů dolarů za podvodný antivirus, který nic neuměl a pouze tahal z lidí peníze.

Graficky vypadají některé podvodné antiviry lépe než ty skutečné. Často se graficky podobají skutečným antivirům různých výrobců a zvykem je používat i mírně upravené známé názvy. Příkladem budiž "hodný" Norton 360 a podvodný Antivirus 360...

Celá kauza přitom začala již v roce 2008 a vše se točilo kolem podvodných antivirů s názvy WinFixer, WinAntivirus, DriveCleaner, ErrorSafe a XP Antivirus. Se všemi obžalovanými se podařilo dohodnout mimosoudně, až na jistou Kristy Rossovou, které byla mimo jiné vyčíslena pokuta ve vyši 163 milionů dolarů.

Co je vlastně podvodný antivirus? Je to program, který se za skutečný antivirus vydává a snaží se uživatele přesvědčit, že je jeho počítač totálně zavirovaný, přičemž s odvirováním pomůže placená verze antiviru, která je uživateli obratem nabídnuta (obvykle v ceně 40 – 50$ s možností okamžité platby kartou).

Realita je taková, že všechny informace o infekci jsou smyšlené, avšak jsou podány tak věrohodně (tzv. sociální inženýrství), že řada uživatelů podlehne a za neexistující problém zaplatí v podobě nákupu plné verze antiviru. O peníze pochopitelně příjdou a řešení se nedočkají.

Trend Micro označuje rok 2011 za „Rok útoků na data“

Trend Micro označuje rok 2011 za „Rok útoků na data“

Při pohledu zpět přisoudil rok 2011 datům vysokou cenu a bezpečnostní odvětví se muselo víc než kdy dřív snažit, aby tuto novou měnu ochránilo.

Poté, co bezpečnostní odvětví strávilo velkou část roku 2011 bojem s útoky na data, které vedly k obrovským informačním a finančním ztrátám, se mu asi ulevilo, když se tento rok nachýlil ke konci. Ve své každoroční přehledové zprávě o hrozbách označuje společnost Trend Micro (TYO: 4704; TSE: 4704) rok 2011 nálepkou „Rok útoků na data“ – vždyť byla svědkem, jak i velké a známé firmy podlehly cíleným útokům na data, které pošramotily jejich dobrou pověst a způsobily jim značné další škody.

Letošní zpráva připravená výzkumnými pracovníky Trend Micro v oblasti hrozeb se vrací k starším prognózám a sumarizuje významné bezpečnostní incidenty i vítězství na straně zabezpečení v roce 2011. Zmiňuje zejména následující:

* Hrozby zaměřené na mobilní systémy se v roce 2011 dále rozvíjely. Výzkumní pracovníci Trend Micro byli svědky ohromujícího růstu objemu malwaru pro mobilní přístroje, zaměřeného zejména na platformu Android. Značnou pozornost na sebe strhly RuFraud a DroidDreamLight – dvě malwarové hrozby, jež patří k nejznámějším variantám malwaru pro Android a připravily o data a o peníze miliony uživatelů.

* Rok 2011 byl výnosný pro hrozby zneužívající sociální média, spammery a podvodníky, kteří pomocí žhavých témat sociálních sítí dále zdokonalili své taktiky sociálního inženýrství a pronikání do cizích systémů a po celém světě zcizili data milionů účastníků sociálních sítí. Proto začaly regulační orgány vyžadovat, aby sociální sítě implementovaly zásady a mechanismy na ochranu soukromí svých uživatelů.

* V roce 2011 sice klesl počet zveřejněných slabin ze 4651 z předchozího roku na 4155, ale zneužívání cizích prostředků bylo komplexnější a rafinovanější. V loňském roce byly útoky tohoto typu cílené, originální a pečlivě kontrolované a ty nejvýznačnější se zaměřily na slabiny CVE-2011-3402, CVE-2011-3544 a CVE-2011-3414 a slabiny nejnovějších verzí produktů Adobe, které ihned pohotově zneužily.

* A konečně, navzdory agresivnímu prostředí počítačové kriminality, dosáhla společnost Trend Micro spolu se svými oborovými partnery a policejními orgány v tomto roce také významných strategických vítězství. V případě jedné operace - Operace Ghost Click – dosáhla úspěchu po 5 letech tajného sledování a úzké spolupráce s FBI. Trend Micro, jediná bezpečnostní společnost, která se operace účastnila, asistovala FBI při akci, která byla později označena za největší zátah na počítačové zločince v historii.

„Při pohledu zpět do roku 2011 jsem velice hrdý na to, čeho jsme dosáhli. Ale naše práce není nikdy u konce. Každou sekundu vznikne 3,5 nových hrozeb, podniky i jednotlivci přecházejí ke cloudu a rizika ztráty dat a finančních prostředků jsou větší než kdy dřív,“ poukazuje technický ředitel Raimund Genes. „Jako firma (i jako odvětví) se musíme dále rozvíjet a vyvíjet stále lepší bezpečnostní produkty orientované na data pro post-PC éru, v níž uživatelé potřebují větší jistotu a přehled o tom, kdo přistupuje k jejich datům, kdy, kde a jak.“

vstup AVG na burzu se nepovedl

vstup AVG na burzu se nepovedl

Akcie technologické společnosti AVG Technologies si dnes odbyly debut na newyorkské burze. První obchodní den AVG se do historie nezapíše jako úspěšný.

Společnost nacenila svou primární nabídku v objemu osm milionů akcií na dolním okraji dříve oznámeného rozpětí 16 až 18 dolarů. Obchodování pak cenné papíry otevřely na 13,53 dolaru, tedy s více než patnáctiprocentní ztrátou, která se během obchodování dále prohlubovala až na rovných 13 dolarů za akcii v okamžiku uzavření burzy.

Desítky tísíc hesel ukradených z účtů na facebooku

Desítky tísíc hesel ukradených z účtů na facebooku

Únik tolika hesel odhalila bezpečnostní laboratoř Seculert, která získala přístup k serverům, kam červ ukládá ukradené údaje. Zástupci firmy napočítali přibližně 45 tisíc přihlašovacích loginů a hesel k Facebooku. Většina postižených uživatelů přitom pochází z Velké Británie a Francie.

Jak přesně se podařilo červovi takové množství hesel ukrást, společnost Seculert neprozradila. Podle zástupců Facebooku ale není počet odcizených přístupů tak vážný, jak by se mohlo na první pohled zdát. Zhruba polovina dat je totiž již neplatná.

„Naši bezpečnostní experti zkontrolovali získané údaje a většina hesel je již neplatná. Samozřejmě jsme již vyzvali dotčené uživatele, aby si co nejdříve zajistili bezpečnost svých účtů,“ citoval server ZDNet mluvčího Facebooku.

Podle poslední uveřejněné statistiky společnosti Eset patří červ Ramnit mezi deset nejrozšířenějších hrozeb na světě. Podařilo se mu nakazit bezmála procento počítačů. První místo patří již několik měsíců za sebou hrozbě INF/Autorun (4,38 %). Jde o směs hrozeb šířících se přes vyměnitelná média, nejčastěji USB flashky a externí pevné disky.

Desítky tísíc hesel ukradených z účtů na facebooku

Lednové hrozby malware: evropskému a světovému žebříčku vládne HTML/ScrInject.B.Gen

Lednové hrozby malware: evropskému a světovému žebříčku vládne HTML/ScrInject.B.Gen

ESET, lídr v proaktivní ochraně před kybernetickými hrozbami, zaznamenal v posledních dvou měsících výraznou změnu ve svých statistikách ESET.

Live Grid®. Stejně jako v prosinci minulého roku, i v prvním měsíci letošního roku se stal nejrozšířenější celosvětovou hrozbou HTML/ScrInject.B.Gen s podílem 4,98 %. Následovaly hrozby INF/Autorun (4,41 %) a HTML/Iframe.B (2,74 %). Společnost ESET každý měsíc sestavuje statistiky založené na funkci ESET Live Grid® – technologii pro vyhodnocování počítačových hrozeb, která využívá relevantní data o malware od uživatelů řešení ESET z celého světa.

HTML/ScrInject je detekce HTML stránky, která obsahuje poškozený skript nebo iframe, který automaticky stahuje škodlivý kód. Peter Stančík, bezpečnostní odborník ESETu, připisuje prosincový a lednový nárůst této hrozby specifickému chování uživatelů na internetu v době Vánoc. „V tomto období se více se nakupuje a uživatelé si tolik nedávají pozor, na co klikají. Na základě zkušeností z předchozích let je evidentní, že existuje souvislost mezi nárůstem určitých druhů hrozeb a vánočním shonem, který začíná již koncem listopadu,” vysvětluje Stančík. Navíc má podle něj tato hrozba pravděpodobně také spojitost se zvýšenou distribucí nebezpečného softwaru prostřednictvím webových stránek s obsahem pro dospělé. „Útočníci mají spoustu zkušeností, jak zneužít uživatele aktivně hledající erotické či porno stránky. Fakt, že zprávy, které odkazují na malware, tak často využívají slova sex a porno jako návnadu, stojí za povšimnutí,” podotýká Stančík.

Evropské lednové statistiky kopírovaly celosvětový trend a první tři místa žebříčku obsadily stejné hrozby jako ve světě. V Evropě tedy kraloval s podílem 6,53 % HTML/ScrInject.B.Gen. Dvojkou se stal INF/Autorun s podílem 3,51 %. INF/Autorun zastupuje několik škodlivých kódů využívajících soubor autorun.inf. Ten obsahuje informace o programech, které se spouští automaticky po vložení výměnného média (typicky USB disků) do PC s operačním systémem Windows. Třetí pozici v Evropě obsadil HTML/Iframe.B (podíl 2,53 %), což je detekce iframe s podvrženým obsahem vloženého do kódu HTML stánky, který přesměruje prohlížeč na jinou URL lokaci obsahující další škodlivý kód.

Grantová agentura ztratila veškerá data, část natrvalo

Grantová agentura ztratila veškerá data, část natrvalo

5. dubna 2012 17:50

PRAHA - Grantová agentura České republiky musela pozastavit veškeré soutěže ve výzkumu, vývoji a inovacích. Důvodem je rozsáhlá porucha úložišť, kvůlí níž přišla o veškerá data. Výpadek navíc vyřadil i poslední zálohy systému, takže data už nebude možné obnovit.

Soutěže by měly být obnoveny až v polovině května, "...aby financování nových projektů

v roce 2013 mohlo začít co nejdříve," uvedla agentura.

"Důvodem pro zrušení veřejných soutěží je podstatná změna okolností, za nichž byly veřejné soutěže ve výzkumu, vývoji a inovacích vyhlášeny, a kterou nemohl poskytovatel předvídat, a ani ji nezpůsobil," píše agentura v tiskovém prohlášení.

Zatím není jasné, co závažnou poruchu způsobilo. "Na identifikaci příčin výpadku stále pracují specialisté z oblasti IT. Poruchou byly postiženy i poslední zálohy systému, takže kompletní sadu dat již nelze obnovit," dodala k tomu agentura.

security tool, vista antispyware 2012, xp antispyware 2012, win7 antispyware 2012

Momentálně řádí zmetek Security tool, Vista Antivirus 2012, Win 7 Antispyware 2012, XP Security 2012 atd. Jedná se o druh malware a paradoxní na celé věci je to, že se sám tváří jako antivirus/antimalware a snaží se vás o tom všemožně přesvědčit. Neustále vyskakuje okno s údajnou nalezenou infekcí a též znemožňuje spustit či instalovat software s tím, že software je napaden a neustále dokola. Na takovém PC se toho opravdu moc udělat nedá :) Na internetu koluje spousta návodů na odstranění security tools, ale většinou si laik moc nepomůže, odstraní jen jeho část a po restartu systému se security tool vrací a vrací...

Ve vedlejší galerii jsou shromážděny další podobné "antivirové" programy: E-SET Antivirus 2011, Antivirus 7, Antivirus PC 2009, Defence center, IE AntiVirus 3.2, Internet security 2010, Malwatre Defence, Personal Security, Security Tool, Tree AntiVirus, Windows Smart Security, Antivirus XP 2008, Antivirus 360, Rogue mis 2011, XP Antispyware 2012, Vista Antispyware 2012, Win 7 Antispyware 2012, XP Antivirus 2012, Vista Antivirus 2012, Win 7 Antivirus 2012, XP Security 2012, Vista Security 2012, Win 7 Security 2012,XP Home Security 2012, Vista Home Security 2012, Win 7 Home Security 2012, XP Internet Security 2012, Vista Internet Security 2012, Win 7 Internet Security 2012 atd...

security tool a jeho "kolegové"

13 tisíc firem dostane obsílku kvůli softwarovému pirátství

BSA opět zasahuje

BSA opět zasahuje

Protipirátská organizace BSA opět zahajuje řízení se společnostmi, u kterých je podezření z možného užívání nelegálního softwaru. 46 procent firem obeslaných na jaře na výzvu reagovalo a daly si licence do pořádku. Společnosti stíhané kvůli pirátství v průměru zaplatí odškodné 260 tisíc korun.

V průběhu listopadu obdrží dalších 13 tisíc tuzemských firem poštovní obsílku kvůli podezření z možného užívání nelegálního softwaru. Protipirátská organizace BSA (Business Software Alliance) se na firmy obrací s výzvou, aby provedly kontrolu legálnosti softwaru užívaného při podnikání.

Podzimní protipirátské tažení navazuje na sérii jarních obsílek. „Zaměřuje se na firmy, které podezříváme či se domníváme, že tam dochází k pirátství. Vycházíme z oznámení, která jsme obdrželi většinou z anonymních zdrojů. S firmami proto zahajujeme proceduru směřující k nápravě,“ vysvětluje Jan Hlaváč, tiskový mluvčí protipirátské organizace BSA.

Zhruba polovina oslovených firem patří do kategorie společností, které jsou podle analýzy BSA vystaveny velkému riziku softwarového pirátství: „Jde o firmy s méně než 100 zaměstnanci ve výrobní oblasti, službách či administrativě,“ vysvětluje Jan Hlaváč.

Pokud vedení firem na výzvu nebude reagovat, může to být v případě soudního řešení pirátství pro management přitěžující: „Manažeři se pak mohou těžko vymlouvat na to, že o softwarovém pirátství nevěděli, že k němu docházelo bez jejich vědomí či přičinění,“ dodává Hlaváč. Kromě dopisu se bude BSA snažit situaci řešit i osobním jednáním s managementem.

• V Česku se pirátsky užívá 36 procent softwaru.

• Kvůli pirátství tuzemské softwarové firmy přicházejí ročně o tržby v hodnotě 3,7 miliardy korun.

• Průměrná výše kompenzace určené poškozeným výrobcům softwaru letos činí 260 tisíc korun.

• Pirátství oznamují nejčastěji: firmy stěžující si na nekalou konkurenci (50 %), zaměstnanci (40 %), ostatní (10 %).

• Důvody pro oznámení pirátství ve firmě: pomsta zaměstnavateli (71 %) a nesouhlas s pirátstvím (29 %).

Téměř polovina firem se přiznala k pirátství

Zhruba 46 procent firem obeslaných na jaře na výzvu reagovalo a daly si licence do pořádku: „Buďto se zaregistrovaly do legalizačního programu nebo vyvinuly jinou aktivitu vedoucí k nápravě. Potvrzují se tím odhady míry pirátství, která se v různých sektorech pohybuje od 30 do 50 procent. Budeme proto v podobných akcích nadále pokračovat,“ říká Jan Hlaváč.

V Česku je podle poslední analýzy BSA v počítačích instalováno 36 procent softwaru nelegálně, přičemž míra pirátství klesla již třetím rokem o procentní bod. Hodnota ukradeného softwaru představuje 3,7 miliardy korun. Míra softwarového pirátství v Česku výrazně klesá hlavně ve firemním sektoru. Naopak v domácnostech pirátského softwaru přibývá.

Firmy od pirátství odrazuje ztráta bezúhonnosti a finanční postihy

K pořízení legálního softwaru firmy motivuje zejména strach ze ztráty bezúhonnosti manažerů a z finančních postihů. Vyplývá to z červnového průzkumu BSA (viz graf níže).

„Manažeři se obávají hlavně záznamu v rejstříku trestů, který může ohrozit výkon jejich funkce a celou jejich kariéru. V Česku totiž zatím nelze postihovat firmu jako takovou, ale pouze jednotlivce,“ vysvětluje Jan Hlaváč, tiskový mluvčí protipirátské organizace BSA.

České soudy totiž postihují nejen osoby, které pirátský software instalují, ale i manažery, kteří šíření nelegálního softwaru umožní či tolerují. Soud může uložit vysoké peněžité tresty, nařídit propadnutí věci, či dokonce uložit trest odnětí svobody až do výše osmi let.

Průzkum BSA vyplývá z analýzy výsledků jarního legalizačního programu, který letos v květnu navazoval na obeslání 12 tisíc firem, které byly podezřelé z užívání nelegálního softwaru.

Finančních postihů se podle průzkumu BSA nejvíce obávají malé a střední firmy disponující 5 až 99 počítači. Společnosti s více než 100 počítači se bojí spíše poškození dobrého jména manažerů a firmy jako takové. „Větší firmy také nejčastěji vyjádřily obavy z bývalých zaměstnanců, které musely z různých důvodů propustit. Ti totiž bývají nejčastěji zdrojem udání, jejichž prostřednictvím upozorňují na užívání pirátského softwaru,“ vysvětluje Jan Hlaváč.

Firmy letos za nelegální software zaplatí 260 tisíc korun

Platnost výsledků průzkumu potvrdily také výpovědi osob, které byly kvůli softwarovému pirátství vyšetřovány. „Často nám říkají, že více než finanční postih těžce nesou stres z vyšetřování a obavy z poškození jejich bezúhonnosti. Riziko možného záznamu v rejstříku trestů obviněné velmi stresuje, a proto se mu snaží vyhnout zejména prostřednictvím mimosoudního vyrovnání s poškozenými výrobci softwaru,“ říká Jan Hlaváč. Případy se totiž táhnou mnoho měsíců či déle než rok a výkon manažerských funkcí je tím hodně narušen.

Tuzemské firmy letos za nelegální software zaplatí v průměru 260 tisíc korun ve formě kompenzace určené poškozeným výrobcům softwaru. Oproti loňsku se tato částka zvýšila o 4 procenta. Poškození výrobci softwaru mohou podle zákona žádat až dvojnásobek hodnoty nelegálně užívaného softwaru a daný software je rovněž třeba zakoupit. „Zaplatí tak trojnásobek běžné ceny. Velmi často se tak odškodnění vyšplhá i přes milion korun. Uváděné částky navíc neobsahují náklady na právní zastoupení obviněných a další náklady vyplývající z trestního či občanského soudního řízení,“ uzavírá Jan Hlaváč, tiskový mluvčí protipirátské organizace BSA.

AVG 2012

Nové AVG 2012 je zde

Antivirová ochrana, která se automaticky aktualizuje, aby vás mohla chránit před neustále se vyvíjejícími hrozbami. Tak jako hackeři vyvíjejí nové techniky, výzkumné laboratoře AVG neustále zpracovávají nová data, aby mohly vytvořit nová ochranná opatření pro automatické použití.

Anti-Virus, Anti-Malware a Anti-Spyware

Naše technologie Anti-Virus vás ochrání před viry, červy, trojskými koni a před jejich nechtěným šířením. První bezpečnostní vrstva je běžná antivirová ochrana, která porovnáváním s databází brání systém před napadením známými hrozbami.

Aplikace AVG Anti-Spyware vás ochrání před spywarem a adwarem, který by mohl zaznamenat vaše osobní informace.

Rezidentní štít AVG poskytuje doplňkovou úroveň ochrany tím, že zkoumá možné hrozby v souborech při kopírování v otevřeném stavu nebo ukládání a zabraňuje otevírání infikovaných souborů.

Ochranná technologie Cloud AVG

Vznikající hrozby se identifikují na úrovni cloud a prostřednictvím automatických aktualizací společnosti AVG pro antivirový software chrání počítač před napadením.

Komunitní ochranná síť AVG

Informace o nejnovějších hrozbách se shromažďují od zákazníků, kteří se rozhodnou spolupracovat a umožní nám neustále odhalovat nové hrozby, podporovat všechny členy komunity AVG a pomáhat nám poskytovat vynikající ochranu před viry.

AVG Identity Protection™

Modul AVG Identity Protection™ jde dále než obvyklé programy pro ochranu před krádeží identity. Ochráníme vás nejen před hrozbami online – zjistíme také, pokud se bude na počítači dít cokoli potenciálně škodlivého, a zastavíme to dříve, než dojde ke vzniku škody.

Na Facebooku se šíří trojský kůň, který z počítače maže antivirus

Sociální síť Facebook ke svým aktivitám opět zneužívají kyberzločinci. V současnosti se na Facebook chatu šíří odkazy na stránky napodobující videoportál YouTube. Z falešného webu si uživatel může stáhnout nebezpečného trojského koně, který maže antivirus na jeho počítači. Byl zaznamenán zvýšený výskyt této hrozby i na počítačích českých uživatelů.

Útočníci se podobně jako v minulosti na Facebook chatu vydávají za přátele. Daného uživatele nalákají na odkaz s vtipným videem. „Českého uživatele by měl varovat již fakt, že s ním jeho český kamarád zničehonic komunikuje anglicky“

Ke zhlédnutí videa si uživatel nejprve musí stáhnout přehrávač Flash. Ve skutečnosti se jedná o zamaskovaného trojského koně, který po stažení smaže legitimní antivirus a místo něj na počítač nainstaluje falešný antivirový program. Ten vypadá podobně jako původní program a může tak uživatele zmást. Tato nová hrozba dostala název Win32/Delf.QCZ.

Dle statistických dat se hrozba nejčastěji šíří na Ukrajině (39% podíl), Česko je ve výskytu této hrozby mezi ostatními zeměmi na šesté pozici. Podobně agresivně se trojský kůň šíří i na Slovensku, které je na páté příčce.

Tento uživatel si právě sám a dobrovolně instaluje do svého PC pomocí facebooku a "přítele" trojského koně. Pro zvětšení klikni na obrázek.

Odvirování.cz nedoporučuje používat z bezpečtnostních důvodů facebook.

Přes 3 miliony v ČR a přes 700 milionů uživatelů facebooku ve světě je obrovské lákadlo právě pro tvůrce všemožné havěti a bude hůř, ale to je téma na samostatný článek.

Přemysl Hradec - odvirovani.cz

Nejčastější bezpečnostní hrozby se šíří na flash discích

Čtyři z deseti nejčastějších počítačových hrozeb ke své distribuci využívají externí média. Vyplývá to z pravidelné statistiky společnosti ESET. Malware nejčastěji zneužívá funkci automatického spouštění externích médií, především USB flash disků, v operačním systému Windows.

V červenci se v největší míře šířil malware INF/Autorun. Skupina hrozeb pod tímto označením vévodí globální statistice hrozeb dle dat společnosti ESET již od února tohoto roku, v červenci podíl tohoto malwaru činil 6,51 %. INF/Autorun se mezi uživateli šíří právě na vyměnitelných discích a zneužívá soubor autorun.inf. Ten obsahuje informaci o programech, které se spouští po připojení vyměnitelných disků.

Na druhé pozici žebříčku se v červenci s podílem 3,88 % umístila další známá hrozba, Win32/Conficker. Tento červ zneužívá především zranitelnost v operačních systémech Windows. Microsoft pro tuto chybu vydal záplatu již ve třetím čtvrtletí roku 2008, ale některé varianty tohoto červa zneužívají podobně jako INF/Autorun soubor autorun.inf a šíří se přes vyměnitelná média.

Nováčkem ve statistice TOP 10 a další hrozbou, jež využívá externí paměťová média, je Win32/Dorkbot. Červ obsahuje takzvaný backdoor, který umožňuje dálkové ovládání počítače kyberzločinci. Dorkbot, jenž sbírá přihlašovací údaje a hesla, postihl především uživatele v Latinské Americe a Karibiku. Do první desítky se probojovala také nová forma malwaru, který mění domácí stránku některých prohlížečů. VBS/StartPage.NDS měl v červenci podíl 0,97 %.

Infiltrace |

Podíl ze všech detekovaných infiltrací |

INF/Autorun |

2,66 % |

Win32/PCPowerSpeed |

2,50 % |

HTML/ScrInject.B |

1,88 % |

Win32/Conficker |

1,48 % |

Win32/Packed.Themida |

1,00 % |

Win32/TrojanDownloader.Chepvil |

0,94 % |

Win32/SweetIM |

0,85 % |

Win32/TrojanDownloader.Dofoil |

0,66 % |

JS/TrojanDownloader.HackLoad |

0,64 % |

Win32/Registry Booster |

0,61 % |

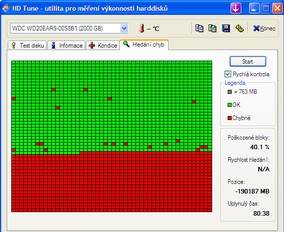

zálohujte a zase zálohujte

Už po xté jsem byl svědkem ztráty dat z hardisku počítače.

Více o této problematice a hlavně jak jí předcházet naleznete v sekci zálohování.

kolik stojí notebook ????

Nový notebook stojí firmu dvacet tisíc korun, ztracený téměř milion

Ze studie institutu Ponemon s názvem „Kolik stojí ztracený notebook“ vyplývá, že ztráta či krádež notebooku stojí firmy obrovské finanční částky.

Nezávislá studie úrovně zabezpečení notebooků, kterou si nechala zpracovat společnost Intel u Ponemon Institute, analyzuje firemní náklady spojené s krádeží nebo ztrátou přenosného počítače. Podle studie znamená každý ztracený nebo odcizený notebook průměrnou finanční ztrátu 49 246 USD (990 879 Kč).

Uvedená částka zahrnuje nejen pořizovací hodnotu počítače, ale i hodnotu uložených dat. Z výsledků studie totiž vyplývá, že hlavním faktorem zvyšujícím náklady jsou citlivá data, nikoli notebook sám o sobě. Finanční ztráty naopak podle studie snižuje využití produktů a technologií pro šifrování dat.

Na letišti, v hotelu, na parníku – s notebookem můžete mít kancelář kdekoli

„Počet uživatelů, kteří před stolním počítačem upřednostňují notebook, rychle roste. Mobilita přináší vyšší produktivitu a volnost zároveň,“ říká Mooly Eden, viceprezident společnosti Intel a generální ředitel divize Mobile Platforms Group. Předpokládá se, že tento trend bude pokračovat i v dalších letech. Studie proto doporučuje zajistit adekvátní systém ochrany přenosných počítačů. „Společnost Intel chápe zabezpečení nejen ve smyslu vývoje účinných technologií, například Intel® Anti-Theft Technology, ale také jako spolupráci s předními dodavateli produktů pro šifrování, skartaci dat a poskytovateli dalších bezpečnostních služeb. Pro vytvoření komplexního řešení je pak nezbytná kombinace metod,“ dodává Mooly Eden.

Nejdražší jsou jednoznačně firemní data

K částce 49 246 USD (990 879 Kč) studie dospěla na základě analýzy 138 případů ztráty či krádeže notebooku. Vyčíslení zahrnuje náklady na pořízení náhrady počítače, výdaje za detektivní a kriminalistické služby, právní a konzultační služby. Dále je započítáno finanční vyjádření hodnoty ztracených firemních dat, duševního vlastnictví a ztráty produktivity. Samotné náklady způsobené únikem dat přitom představují 80 % celkové částky.

„Jde o první studii, která zjišťovala celkové ztráty způsobené firmě ztrátou či odcizením notebooku,“ uvedl dr. Larry Ponemon, předseda představenstva a zakladatel organizace Ponemon Institute. „Některé její výsledky jsou přímo šokující a upozorňují na to, že podniky by měly věnovat mnohem větší pozornost důsledkům ztrát notebooků a dat, která v nich byla uložena.“

Včasné jednání ušetří firemní peníze

Podle závěrů studie má na souhrn nákladů značný vliv i to, za jak dlouho po incidentu se firma o ztrátě notebooku doví. Pokud je tato doba kratší než jeden den, náklady se pohybují v průměru okolo 8950 USD (180 083 Kč). Po týdnu však tato částka dosahuje výše až 115 849 USD (2 330 998 Kč).

Dalším důležitým faktorem ovlivňujícím náklady je postavení uživatele ztraceného počítače v rámci firmy. Za nejcennější není kupodivu považován počítač generálního ředitele, ale ostatních vedoucích pracovníků. Notebook top manažera byl oceněn na 28 449 USD (572 422 Kč), zatímco notebooky patřící ředitelům a vedoucím pracovníkům na 60 781 USD (1 222 975 Kč), respektive 61 040 USD (1 228 186 Kč).

Chránit lze i ztracené nebo odcizené počítače

Studie prokázala, že nejpodstatnější vliv na průměrné vyčíslené náklady má šifrování dat: ztracený notebook se zašifrovaným pevným diskem má hodnotu 37 443 USD (753 391 Kč), naproti tomu u nezašifrované verze je to 56 165 USD (1 130 096 Kč).

Účinné řešení nabízí i Intel Anti-Theft technologie. Jde o autodestrukční řešení naprogramované do počítače, které lze aktivovat pomocí interního rozpoznávacího mechanismu nebo prostřednictvím vzdáleného serveru. Dokáže zablokovat ztracený nebo ukradený notebook tak, aby byl naprosto nepoužitelný. Může reagovat například na opakované neúspěšné pokusy o přihlášení nebo na vypršení pravidelné lhůty, ve které se notebook musí připojovat k centrálnímu serveru. Technologii Intel Anti-Theft nabízí stále více výrobců počítačů a často také poskytovatelé služeb pro šifrování nebo skartaci dat.

Studie Cost of a Lost Notebook (Kolik stojí ztracený notebook) je k dispozici on-line na webu Intel® vPro™ Expert Center.

Průzkum GFI Software: s krádežemi dat se setkaly až dvě třetiny českých firem

V drtivé většině případů (85 %) jsou krádeže dat způsobeny vlastními zaměstnanci; s rozvojem spotřební elektroniky jsou dnes ohroženy nejen obchodní firmy, ale také výrobní a vývojové společnosti

Společnost GFI Software, přední poskytovatel infrastruktury pro malé a středně velké podniky (SMB), dnes oznámila, že podle průzkumu provedeného v dubnu 2011 mezi českými distributory a prodejci bezpečnostních řešení se až dvě třetiny jejich podnikových zákazníků setkalo s krádeží firemních dat. Jen 13 % těchto krádeží bylo ale odhaleno díky specializovaným softwarovým nástrojům.

Průzkum společnosti GFI ukázal, že 62 % distributorů a prodejců se u svých zákazníků setkalo s krádežemi podnikových dat, 27 % z nich se přitom s krádežemi dat setkalo v posledních 12 měsících. Plných 85 % těchto krádeží bylo způsobeno vlastními zaměstnanci, 7 % subdodavatelem a jen v 8 % případů se jednalo o vnější útok. K odhalení krádeží dochází především náhodně, a to v 67 % případů a v 15 % byly krádeže zjištěny na základě chování konkurence (která například přijde na trh se stejným nápadem o týden dříve). Pouze ve 13 % případů dojde k odhalení na základě systematického sledování specializovanými nástroji, nejčastěji monitorováním výměnných paměťových médií v podnikových sítích.

„Většina podniků se zabezpečuje nejrůznějšími bezpečnostními nástroji před útoky zvnějšku, přitom si ale neuvědomují, že stejně vysoké riziko krádeže dat hrozí, pokud si nezabezpečí svou podnikovou síť zevnitř,“ říká Martin Říha, ředitel pro strategii GFI Česká republika a Slovensko. „S rozvojem spotřební elektroniky a zvyšováním kapacity výměnných paměťových zařízení, kterými dnes vedle klasických USB klíčenek mohou být i mp3 přehrávače, mobilní telefony, digitální fotoaparáty, paměťové karty apod., narůstají také hrozby neoprávněného kopírování podnikových dat interními uživateli. Pokud podniky nebudou monitorovat využívaní paměťových médií ve své síti, mohou za to zaplatit až ztrátou konkurenceschopnosti na trhu.“

Zvyšující se kapacita výměnných paměťových médií navíc rozšiřuje okruh ohrožených společností – zatímco dříve bylo snadné odcizit především obchodní data uložená převážně v excelových souborech (například informace o zákaznících), dnes již není problémem umístit do USB zařízení technicko-vývojová data uložená v objemných CAD souborech. A to je kritické především pro výrobní, konstrukční a designérské společnosti, na jejichž specifickém know-how je často postaven úspěch podniku na trhu. Lze přitom předpokládat, že se zostřující se konkurencí na trhu bude případů krádeží dat spíše přibývat.

„Pro každou firmu, která si cení svých kritických obchodních či technických informací, by mělo být prioritou zavést takové procesy a nástroje, které zabraňují úniku dat. Řešením je instalace vhodných softwarových nástrojů pro sledování koncových zařízení (tzv. end point security), které jsou schopny jednak operativně kontrolovat využívání paměťových médií v podnikové síti a jednak nastavit podnikovou politiku jejich využívání,“ dodává Martin Říha.

Softwarové nástroje pro zabezpečení koncových zařízení například umí:

• Sledovat a reportovat přístup výměnných paměťových zařízení přes USB, bluetooth a další porty v reálném čase

• Upozorňovat na předem definované události, například kopírování souborů s citlivými daty

• Přidělovat schválené USB klíčenky a jiná paměťová zařízení konkrétním pracovníkům

• Nastavovat přístup k definovaným souborům

• Získat průkazný materiál k případnému vyšetřování krádeže dat

O řešení GFI EndPointSecurity

Řešení GFI EndPointSecurity firmám umožňuje nejen monitorovat způsob používání koncových zařízení, ale také aktivně řídit přístup uživatelů k široké řadě přenosných paměťových médií. Kromě toho pomáhá GFI EndPointSecurity zabránit úniku a odcizení dat kontrolou všech přístupů k těmto zařízením, a to s minimálním administrativním úsilím. Tím předchází průniku malwaru a dalšího nežádoucího softwaru do sítě a dokáže blokovat podle typu zařízení, přípony souboru, fyzického portu nebo výrobního čísla.

ukázka podvodného emailu

Od Dr. Bruno Gehrig,

Generální ředitel skupiny

NatWest Bank plc v Londýně

1 Hatton Garden, London - EC1P 1DU

Velká Británie.

Můžete věřit? Já jsem Dr. Bruno Gehrig, NatWest Bank plc v Londýně Globální Generální ředitel skupiny. Píši vám z mé kanceláře, která bude mít obrovský přínos pro nás oba. V mém oddělení, jako globální Generální ředitel skupiny (Greater London Krajský úřad) v průběhu našeho auditu banky rokem, jsem zjistil, nevyzvednuté / opuštěné fondů, celkový součet

15,000 liber, 000,00 GBP (patnáct milionů britských liber šterlinků) vúčtu, který patří k jednomu z našich zahraničních zákazníků Pozdní (pan Tim Neid), vědec a americký inženýr, který bohužel přišel o život a rodinu v osudné autonehodě.

Volba Vás kontaktovat se vzbudila z geografické povahy, kde žijete, obzvláště vzhledem k citlivosti na transakce a důvěrnost zde. Nyní náš bankovní bylo čekání na některý z příbuzných přijde-až k tvrzení, ale nikdo neudělal. Osobně jsem byl neúspěšný při rozmisťování příbuzným po dobu 2 let, rozhodl jsem se hledat důvěrné spolupráci s Vámi při realizaci popsaných dohody, k vám jako další příbuzný / Bude příjemce na zemřelého tak, že výtěžek z tohoto účtu oceněn na 15 milionů liber libra může být vyplacena na vás.

To bude vyplacena, nebo sdílená v těchto procent, 60% pro mě a 40% na vás. Mám zajištěné veškeré potřebné právní dokumenty, které mohou být použity k zálohování toto tvrzení jsme tvorby. Vše, co potřebujete, je vyplnit vaše jména na dokumenty a legalizovat to u britského vrchního soudu dokázat, jste zde jako oprávněný příjemce. Všechny Žádám nyní je vaše upřímná Co-operace, důvěrnosti, důvěra a maximální volnost pro dosažení tohoto projektu úspěšně. I pečlivě připravené postupy pro provedení této transakce za legitimní uspořádání, chránit vás z jakéhokoli porušení zákona.

Uveďte, prosím, mi následující: pokud máme 7 dní na spuštění pomocí.

- Vaše celé jméno,

- Vaše kontaktní adresa

- Váš přímý čísla mobilního telefonu.

- Váš věk

Takže mohu poslat data na náš bankovní databáze se v systému banky, které citují další příbuzný / dědic příjemců, a pak budu vaším průvodcem na komunikaci s NatWest Bank v Londýně, aby úniků a přenosů fondu vám, že čekají na vaše rychlé odpovědi na můj soukromý e-mail:

drbrunogehrig@live.com, takže můžeme začít transakce okamžitě.

S pozdravem,

Dr. Bruno Gehrig

Generální ředitel skupiny

NatWest Bank v Londýně Plc.

Číslo mobilního telefonu: +447024096640 Kancelář Tel: +447024037941

Každá desátá velká společnost ve Velké Británii zažila únik dat

Každá desátá velká společnost ve Velké Británii zažila únik dat

Hlavní výzvou pro IT je vytváření obchodních případů souvisejících s prevencí úniku dat

Společnost Dimension Data, přední globální poskytovatel IT služeb a řešení, představila výsledky nezávislé studie* zaměřené na bezpečnost dat. Vůči úniku dat není imunní žádná společnost: Každá desátá velká společnost ve Velké Británii zažila únik dat a každá dvacátá byla podobným únikem poškozena. Tyto podniky utrpěly od poškození dobrého jména (91 % společností), ztrátu konkurenční výhody (27 %), ztrátu dodavatelů / partnerů (18 %) a zákazníků (9 %) až po sankce za nedodržování dohod (9 %).

S únikem dat jsou spojené i náklady související se zvýšenou pozorností zájmových skupin a mimořádnými investicemi po úniku do nových bezpečnostních technologií a procesů.

Anonymní IT zaměstnanci s rozhodovacími pravomocemi z firem ve Velké Británii s více než 500 zaměstnanci upozorňují na nedostatek investic do prevence úniku dat (DLP – Data Loss Prevention) a na důsledky poškození, pokud dojde k úniku dat. Mezi časté komentáře** patří:

„Hlavním tématem jsou rostoucí náklady na zabezpečení dat a školení zaměstnanců.“

„V důsledku vysoké bezpečnostní kontroly jsme museli utrácet miliony na změnu procesů.“

„Pověst společností v případě úniku dat trpí více než kdy dříve zveřejňováním informací, což je způsobené vzrůstajícím významem ICO a rozsahem a bezprostředností webů a sociálních médií. Nicméně přesto řada společností má reaktivní přístup a doufá, že jim se nic podobného nestane. Ovšem pravdou je, že pomalá reakce následky zhoršuje. Například nouzové změny v podnikové bezpečnosti narychlo přijímané po incidentu jsou mnohem nákladnější a komplikovanější, než opatření přijatá předem,“ říká Chris Jenkins, Security Line of Business Manager, Dimension Data UK.

Z průzkumu také vyplývá, že 1 z 10 velkých podniků ve Velké Británii zažil únik dat. A navíc více než polovina respondentů (51 %) se domnívá, že jejich firma byla poškozena únikem, o kterém ani neví. Navzdory tomu 31 % společností ani neposoudilo obchodní rizika spojená s únikem dat. Prvním krokem v oblasti zabezpečení dat by měla být implementace DLP.

Respondenti uvádí, že první tři překážky pro přijetí DLP jsou následující: Ostatní IT výdaje mají vyšší prioritu, vedení společnosti není dostatečně ochotné provést potřebné investice a není jistota, že je DLP pro společnost nezbytné. Řada firem proto používá především reaktivní přístup. Hlavní výzvou pro IT zaměstnance s rozhodovacími pravomocemi je vytváření obchodních případů spojených s DLP a prosazení diskuze na jednání vedení společností.

„Rizika spojená s únikem dat lze jen těžko vyčíslit, a proto je složité připravit důvody pro investice do zabezpečení dat. V současné době ovšem existuje již mnoho veřejně známých případů úniku dat, což argumentaci usnadňuje. Věřím, že podobně pomohou i výsledky naší studie při posuzování rizik, citlivosti dat a možných následků úniku,“ říká Chris Jenkins. „DLP je potřeba přizpůsobit konkrétním potřebám jednotlivých společností. Podniky musí mít komplexní přehled o bezpečnostní situace, aby mohly učinit rozhodnutí pro přijetí DLP a snížení rizika. I když nakonec žádné nové investice neprovedou, pomůže jim tento aktivní přístup připravit se na následky související s únikem dat. V ideálním případě to výrazně sníží riziko úniku dat, a pokud k němu přesto dojde, budou alespoň nižší náklady na odstranění následků.“

velice podezřelý email

od: dolci005@hotmail.com

Drahy p?íteli: pokud máte zájem o ná? produkt (jako notebook, televize, telefon, fotoaparát, auto DVD a tak dále.). v?echny polo?ky jsou originální a nejlep?í cenu. Pokud máte jakékoli dotazy, neváhejte nás kontaktovat. PayPal platby p?ijímány(www : wmydcg . comE-mail : wmydcg @ 188 . com(X)MSN : wmydcg@ hotmail . com)

podvodný email

Od pana Brian Hartzer,

Mobilní telefon: +447700050039

Věřil jsem, můj dopis vás bude čekat v dobrém zdravotním stavu a své nejlepší náladu, moje jméno je pan Brian Hartzer, generální ředitel RBS pro UK Maloobchodní a NatWest. Rozhodl jsem se hledat důvěrné spolupráce-operace s Vámi při provádění dohody zde popsané pod-pro naše i vzájemného prospěchu a vyzývám vás, aby ho přísně tajné vzhledem k povaze transakce. Během audit bankovních účtů v bance NatWest, jsem zjistil, opustit a nevyzvednuté fondu činí 26.400.000GBP (dvacet šest milionů čtyři sta tisíc britských liber šterlinků) v účtu, který patří k jednomu z našich zahraničních zákazníků zemřelého (Pozdní Pan . Charles Falkenberg) americký vědec a inženýr, který přišel o jeho život a celou rodinu bohužel jako AMERICAN aerolinií 77 narazil do Pentagonu 11. září 2001.

Poté, co prochází jeho osobního spisu v mé bance, jsem zjistil, že zemřel bez konkrétního dědice k těmto fondům, jako já, aby to kontakt usilovat o váš souhlas k vám jako další příbuzný / dědice zemřelého tak, že výtěžek tento bankovní účet oceněný u Ł 26,4 milionů Britská libra bude uvolněna pro vás jako příjemce, které budou sdíleny v procentech poměr 60: 40 mezi mnou a tebou, resp. Všechny Žádám vás, je vaše nejvyšší upřímné spolupráce-operace, důvěry a maximální diskrétnost k dosažení tohoto cíle úspěšně vypořádat. Jsem pečlivě připravené postupy pro provedení této transakce za legitimní uspořádání, chránit vás z jakéhokoli porušení zákona, a to jak v zemi, a tady v Anglii během a po převodu fondu na váš bankovní účet. Na vaši pozornost a přijetí této nabídky, prosím pošlete mi;

1, Vaše celé jméno,

2, Vaše kontaktní adresa

3, Vaše mobilní telefonní číslo

Chcete-li povolit mi zadat své údaje do databáze banky NatWest, aby vypadaly jako v systému banky, že jste jmenoval další příbuzný / dědic příjemcem fondu, a pak budu váš průvodce komunikaci s bankou NatWest k okamžitému propuštění a předání fondu pro vás, pro správnou důvěrnosti a bezpečnosti účelu, zašlete prosím Vaši odpověď na můj soukromý e-mail: íky ocenění a očekávání vašeho neodkladnou reakci.

s pozdravem, Pan Brian Hartzer

Výkonný ředitel UK Retail (RBS a NatWest)

Windows Stability Center

POZOR !!! řádí Windows Stability Center

Internet zažil jeden z nejmasivnější útoků za poslední dobu. Skupině útočníků se podle některých odhadů podařilo napadnout více než milion webových stránek s využitím techniky nazývané SQL Injection. Následkem útoku bylo přesměrování návštěvníků legitimních webů na stránku se škodlivým softwarem. Na útok upozornila bezpečnostní firma Websense.

Informace na falešném webu upozorňovaly uživatele na to, že má zavirovaný počítač, a nabízely stažení aplikace Windows Stability Center. Nešlo však o slibovaný antivir, nýbrž o škodlivou aplikaci, která útočníkům dávala kontrolu nad napadeným počítačem. Nejvíce obětí nechtěného přesměrování na stránky falešného antiviru pochází z USA, přibližně polovina, z Česka podle údajů Websense pochází 0,15 procenta obětí útoku.

Útoky typu SQL injection zneužívají chyby v databázových serverech, které obsluhují webové stránky. Do kódu stránek útočník vsune odkaz na své stránky, na které se návštěvník napadeného webu dostane automaticky. Pokud uživatel podlehne strachu a stáhne si nabízenou aplikaci, dostane se do situace, kdy po něm bude stažený "bezpečnostní" software chtít peníze za placenou verzi, která pomůže odstranit neexistující problémy.

Škodlivý kód se nachází hlavně na méně navštěvovaných webových stránkách v USA, u kterých lze přepdokládat, že odstranění škodlivého kódu bude trvat déle. "Pro návštěvníky nakažených stránek je důležité, aby si ze stránek falešných antivirů, na které je nakažený server pravděpodobně přesměruje, v žádném případě nic neinstalovali," upozorňuje Jakub Jiříček, bezpečnostní konzultant společnosti Symantec.

Pokud uživatel aplikaci nestáhne a ručně nespustí, nic se mu nestane. Pokud máte pochybnosti o zabezpečení svého počítače, stáhněte si ověřené antivirové sysétmy z důvěryhodných zdrojů, jako jsou oficiální stránky výrobců nebo server www.download.com. Zdarma nabízí kvalitní antivirové řešení například české AVG i Avast. Placené antiviry, které nabízejí větší množství funkcí, pak poskytují zájemcům bezplatnou zkušební verzi.

novinky ze světa bezpečnosti IT

CZ.NIC spouští mojeID a zvyšuje komfort ve využívání on-line služeb

[Tisková zpráva] Praha 26. října – Zdlouhavé vyplňování stále stejných registračních údajů a nové kombinace jmen a hesel, na které si za týden nevzpomenete – i to patří k využívání naprosté většiny internetových a webových služeb. Toto chce alespoň v rámci českého internetu změnit služba mojeID, kterou dnes do ostrého provozu spouští sdružení CZ.NIC. Služba uživatelům umožní vytvořit si tzv. mojeID identitu, díky níž budou mít prostřednictvím jediného jména a hesla přístup k on-line službám, které budou podporovat mojeID nebo technologii OpenID, z níž nová služba sdružení CZ.NIC vychází. MojeID je pro internetovou veřejnost zdarma.

MojeID je postavené na technologii OpenID, která se ovšem v České republice výraznějšího zájmu ze strany uživatelů, ani poskytovatelů služeb nedočkala. Oproti ní ale mojeID přináší jedno výrazné vylepšení – centralizaci a institucionalizaci provozu celého systému.

„Za přidělování identit, stejně jako za správu mojeID účtů uživatelů bude odpovědné sdružení CZ.NIC. Jsme nezisková organizace, která se více než deset let věnuje správě registru domén .CZ. V našem sdružení jsou zastoupeny jak komerční společnosti, tak stát prostřednictvím Ministerstva průmyslu a obchodu nebo Českého telekomunikačního úřadu. Jsme přesvědčeni, že naše dosavadní práce a zkušenosti dokážou zaručit stabilitu služby a korektní nakládání s obchodními informacemi poskytovatelů služeb a údaji o uživatelích. Něco takového žádná implementace OpenID zatím nedokázalo nabídnout,“ říká Ondřej Filip, výkonný ředitel sdružení CZ.NIC.

Zájemci o mojeID si mohou zdarma vytvořit účet na internetové adrese www.mojeid.cz; druhou možností je převedení údajů o kontaktu z registru doménových jmen, který spravuje sdružení CZ.NIC. Poté se lze pomocí mojeID účtu začít přihlašovat k jednotlivým službám, které mojeID nebo technologii OpenID podporují. V tuto chvíli se jedná o stovky českých i zahraničních poskytovatelů služeb především z oblasti elektronické komerce. Společně se spuštěním služby CZ.NIC také startuje kampaň zaměřenou na podporu zájmu o mojeID u obou cílových skupin.

Při vývoji mojeID kladlo sdružení CZ.NIC velký důraz na bezpečnost a důvěryhodnost celého systému. Registr uživatelských údajů je chráněn na stejné úrovni jako registr domén .CZ a uživatel má při každém přihlášení možnost určit, které z údajů ze svého profilu danému poskytovateli odkryje.

Běžně používaná metoda přihlášení pomocí hesla nemusí připadat uživatelům či poskytovatelům po bezpečnostní stránce uspokojivá, proto mohou pro přihlášení využít i certifikát. V budoucnu CZ.NIC plánuje zavést i další autentizační metody, například jednorázové heslo. Varianty přihlášení pomocí certifikátu nebo jednorázového hesla budou vhodné především pro subjekty, pro něž je důležitá vyšší forma zabezpečení.

O službě mojeID

MojeID je služba, díky níž mají uživatelé českého internetu možnost používat pro přihlašování na různé internetové stránky a k různým webovým službám jednotné identifikační údaje (uživatelské jméno a heslo). S využitím mojeID tak není především potřeba zakládat vždy nový účet a procházet opakovaně zdlouhavým a složitým procesem registrace. MojeID je možné využívat u všech služeb, jejichž provozovatelé podporují přímo službu mojeID či alespoň technologii OpenID. MojeID je další z řady technologií (DNSSEC, ENUM), které sdružení CZ.NIC, správce české národní domény .CZ, zavedlo pro potřeby české internetové komunity. Více informací o této službě, která je v provozu od 26. října 2010, je k dispozici na internetové adrese www.mojeid.cz.

O sdružení CZ.NIC, z. s. p. o.

Zájmové sdružení právnických osob CZ.NIC bylo založeno předními poskytovateli internetových služeb v roce 1998 a nyní má již 72 členů. Hlavní činností sdružení je provozování registru doménových jmen .CZ a 0.2.4.e164.arpa (ENUM), zabezpečování provozu domény nejvyšší úrovně CZ a osvěta v oblasti doménových jmen. V současné době se sdružení intenzivně věnuje rozšiřování technologie DNSSEC, rozvoji systému správy domén a podpoře nových technologií a projektů prospěšných pro internetovou infrastrukturu v České republice. CZ.NIC je členem sdružení EURid, spravující evropskou doménu EU, a dalších obdobně zaměřených mezinárodních společností (CENTR, ccNSO a další). Více informací o sdružení CZ.NIC jsou na internetové adrese www.nic.cz.

Nalevo pravá DT 310 Kingston, napravo falešná....

Falešné USB klíčenky s velikou kapacitou

V poslední době se objevují na internetových aukcích inzeráty na USB klíčenky s velikými kapacitami (256, 512)GB a nabízejí se za velice lákávé ceny cca 2000 - 3000,- Kč. Přitom officiální cena USB klíčenky Kingston DT310 256GB je cca 12000,- Kč bez DPH.

Zatímco běžní výrobci a prodejci začínají pomalu nabízet paměťové klíčenky s kapacitami 128 / 256GB, v internetových aukcích a v řadě asijských zemí již lze sehnat USB flash s kapacitami 512, 750 i 999 GB.

Takže tyto "výhodné" aukční modely jsou falešné a slibují něco, co neumějí. A přestože po vložení do PC disk zobrazí udanou volnou kapacitu, ta reálná je mnohem menší. Tohoto falešného formátování je dosaženo softwarem co umí přepsat informace o kapacitě.

USB klíčenky jsou nabízeny jako "noName", ale i jako značkové např. Kingston.

Při kopírování dat na takovou flash paměť napálený zákazník zaplní reálnou kapacitu a na té falešné se pak budou zobrazovat jako by poškozené soubory. To, že zákazník již vyčerpal reálnou kapacitu, pozná i podle toho, že kopírování výrazně zrychlí a z předpovídaných minut jsou najednou sekundy.

Takže kdo opravdu potřebuje takovéto kapacity si musí opravdu zaplatit za pravou DT310 256GB oněch zmiňovaných 12000,- Kč bez DPH - nebo spíše doporučuji zakoupit externí 2,5 HDD 500GB. Ten se do kapsičky u košile vejde a dáte za něj něco málo přes 1000,- Kč bez DPH.

Odvirování a servis PC

Odvirování a servis pc

Přemysl Hradec - odvirování a servis pc, výjezdy Praha, automatické zálohování, dálková správa a odvirování sítí, instalace antivirů

Tel.: 604 273 888

Mail: info@odvirovani.cz